Configurer un pare-feu (firewall) est la première ligne de défense de tout serveur Linux. Sur un VPS, une mauvaise configuration expose vos services à des attaques par force brute, des scans de ports et des intrusions en quelques minutes.

Pourquoi le pare-feu est indispensable sur un VPS Linux en 2026

Un serveur exposé sur Internet sans règles de filtrage reçoit en moyenne plusieurs milliers de tentatives de connexion malveillantes par jour. Les botnets automatisés scannent en permanence les plages d’adresses IP à la recherche de ports ouverts. Sans pare-feu actif, chaque service démarré sur votre machine est potentiellement accessible au monde entier.

Les distributions Linux modernes proposent deux approches complémentaires :

- iptables : le moteur de filtrage historique du noyau Linux, puissant mais verbeux.

- UFW (Uncomplicated Firewall) : une surcouche simplifiée d’iptables, recommandée sur Ubuntu 22.04/24.04 et Debian 12/13.

- nftables : le successeur officiel d’iptables depuis le noyau 3.13, intégré par défaut sur Debian 12+ et Ubuntu 22.04+.

Ce guide couvre les trois outils avec des exemples concrets, afin que vous choisissiez la solution adaptée à votre environnement.

Gérer le pare-feu avec iptables : les règles essentielles

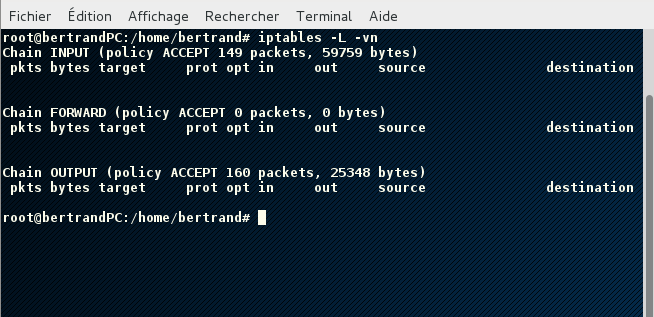

Lister les règles actives

Toutes les commandes iptables nécessitent les droits root. Pour afficher les règles en place :

iptables -L -v -n

L’option -v affiche les compteurs de paquets, -n évite la résolution DNS qui ralentit l’affichage. Vous verrez les trois chaînes par défaut :

- INPUT : analyse les paquets entrants vers le serveur.

- FORWARD : analyse les paquets transitant vers un autre hôte (routage).

- OUTPUT : analyse les paquets sortants générés par le serveur.

Chaque chaîne possède une politique par défaut : ACCEPT (tout autoriser) ou DROP (tout bloquer).

Scénario pratique : SSH + Web + HTTPS uniquement

Cas concret : vous hébergez un site web et souhaitez n’autoriser que SSH (port 22), HTTP (port 80) et HTTPS (port 443), en bloquant tout le reste :

# Autoriser les connexions déjà établies iptables -A INPUT -m conntrack --ctstate ESTABLISHED,RELATED -j ACCEPT # Autoriser le loopback iptables -A INPUT -i lo -j ACCEPT # Autoriser SSH iptables -A INPUT -p tcp --dport 22 -j ACCEPT # Autoriser HTTP et HTTPS iptables -A INPUT -p tcp --dport 80 -j ACCEPT iptables -A INPUT -p tcp --dport 443 -j ACCEPT # Bloquer tout le reste iptables -P INPUT DROP

⚠️ Ordre critique : ajoutez toujours les règles ACCEPT avant de définir la politique DROP. Si vous inversez l’ordre, vous perdez l’accès SSH à votre serveur immédiatement.

Remettre à zéro les règles iptables

iptables -P INPUT ACCEPT iptables -P FORWARD ACCEPT iptables -P OUTPUT ACCEPT iptables -F

La commande -F vide (flush) toutes les règles sans modifier les politiques. Utile pour repartir d’une configuration propre.

Persister les règles après redémarrage

Par défaut, les règles iptables sont perdues au reboot. Pour les sauvegarder sur Debian/Ubuntu :

apt install iptables-persistent netfilter-persistent save

Les règles sont stockées dans /etc/iptables/rules.v4 et rechargées automatiquement au démarrage.

UFW : la solution moderne pour Ubuntu et Debian récents

Pourquoi préférer UFW en 2026 ?

UFW (Uncomplicated Firewall) est préinstallé sur Ubuntu 22.04 et 24.04. Il génère des règles iptables/nftables en arrière-plan mais expose une syntaxe bien plus lisible. C’est l’outil recommandé pour la majorité des cas d’usage sur VPS.

Si vous utilisez un VPS sous Debian 13 ou Ubuntu 24.04, UFW est la solution la plus adaptée pour une gestion rapide et sûre.

Commandes UFW essentielles

# Activer UFW (après avoir autorisé SSH !) ufw allow ssh ufw allow 80/tcp ufw allow 443/tcp ufw enable # Vérifier le statut ufw status verbose # Bloquer une IP spécifique ufw deny from 203.0.113.42 # Supprimer une règle ufw delete allow 80/tcp

UFW gère automatiquement la persistance : vos règles survivent aux redémarrages sans configuration supplémentaire.

Comparatif des outils de pare-feu Linux en 2026

| Outil | Complexité | OS recommandé | Persistance auto | Cas d’usage |

|---|---|---|---|---|

| iptables | Élevée | Toutes distros | Non (manuel) | Règles avancées, scripting |

| UFW | Faible | Ubuntu, Debian | Oui | VPS standard, débutants |

| nftables | Moyenne | Debian 12+, Ubuntu 22.04+ | Oui (service) | Remplacement iptables, performances |

| firewalld | Moyenne | CentOS, AlmaLinux, Rocky | Oui | Environnements Red Hat |

Bonnes pratiques de sécurité pour votre pare-feu VPS

Les règles incontournables à appliquer dès le départ

- Changez le port SSH par défaut : remplacer le port 22 par un port non standard (ex. 2222) réduit drastiquement les tentatives automatisées.

- Limitez le rate SSH : avec UFW,

ufw limit sshbloque automatiquement les IP qui tentent plus de 6 connexions en 30 secondes. - Bloquez les pings ICMP excessifs : autorisez le ping pour le diagnostic, mais limitez le débit.

- Journalisez les connexions refusées :

iptables -A INPUT -j LOG --log-prefix "[DROPPED] "pour analyser les tentatives d’intrusion. - Testez avant de déployer : utilisez

iptables-restore --testou configurez un cron qui remet à zéro les règles après 5 minutes en cas de perte d’accès.

Pare-feu matériel vs logiciel sur VPS LWS

Les VPS LWS sont livrés avec un pare-feu logiciel configurable directement depuis l’espace client. Ce pare-feu de niveau infrastructure filtre le trafic avant même qu’il n’atteigne votre système d’exploitation. Les règles iptables/UFW que vous configurez à l’intérieur du VPS constituent une deuxième couche de protection complémentaire.

Pour aller plus loin dans la sécurisation de votre infrastructure, consultez notre guide sur le choix d’un serveur dédié en 2026 qui aborde les critères de sécurité réseau.

FAQ : questions fréquentes sur les pare-feu VPS

Q : J’ai perdu l’accès SSH après avoir appliqué mes règles. Que faire ?

R : Si votre hébergeur propose une console KVM ou VNC (comme LWS), connectez-vous via cette interface d’urgence et réinitialisez les règles avec iptables -F && iptables -P INPUT ACCEPT.

Q : iptables ou nftables en 2026 ?

R : Sur Debian 12+/Ubuntu 22.04+, nftables est le moteur par défaut. iptables est souvent un wrapper vers nftables. Pour les nouveaux projets, apprenez nftables ; pour maintenir des scripts existants, iptables reste fonctionnel.

Q : Faut-il un pare-feu si j’utilise Docker ?

R : Oui, et c’est même critique. Docker modifie les règles iptables directement et peut contourner UFW. Utilisez DOCKER-USER chain ou des solutions dédiées comme ufw-docker.

La sécurité d’un VPS ne se limite pas au pare-feu : maintenez votre système à jour, utilisez des clés SSH plutôt que des mots de passe, et auditez régulièrement vos ports ouverts avec ss -tlnp ou nmap localhost.