L’authentification SSH par clé publique est la méthode la plus sûre pour accéder à un serveur dédié VPS. Contrairement à un mot de passe, une clé RSA 4096 bits est mathématiquement impossible à craquer par force brute, même avec des ressources importantes.

Pourquoi l’authentification par clé SSH est indispensable sur un VPS ?

Chaque jour, des milliers de serveurs exposés sur Internet subissent des attaques par dictionnaire ou par force brute ciblant le port SSH. Un mot de passe, même complexe, peut être compromis via une fuite de base de données, un keylogger ou une attaque par ingénierie sociale. La clé SSH élimine ces risques en remplaçant le secret partagé par un mécanisme cryptographique asymétrique.

Les risques concrets d’une authentification par mot de passe

- Attaques bruteforce automatisées : des bots scannent en permanence les ports 22 ouverts et testent des millions de combinaisons par heure.

- Credential stuffing : si votre mot de passe est réutilisé ailleurs et que cette base est compromise, votre serveur est exposé.

- Shoulder surfing / keyloggers : un mot de passe saisi peut être intercepté, jamais une clé privée stockée localement.

Selon les journaux d’accès relevés sur des serveurs VPS standards, un serveur SSH exposé sans protection reçoit en moyenne plusieurs milliers de tentatives de connexion frauduleuses par jour. Passer aux clés SSH réduit ce risque à zéro.

Comment fonctionne le chiffrement asymétrique SSH ?

Le principe repose sur une paire de clés mathématiquement liées : une clé publique (partageable) et une clé privée (strictement confidentielle). Ce que l’une chiffre, seule l’autre peut le déchiffrer.

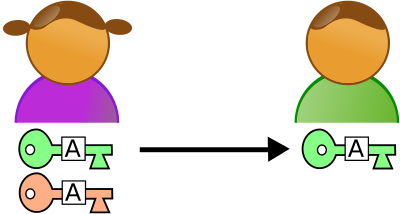

Étape 1 : génération et distribution de la clé publique

Alice génère sa paire de clés. La clé publique (verte dans le schéma) est déposée sur le serveur. La clé privée (rouge) ne quitte jamais la machine d’Alice. Elle ne doit être ni copiée par email, ni stockée dans le cloud.

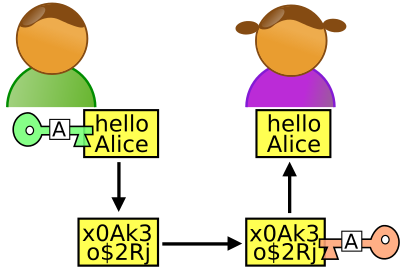

Étapes 2 et 3 : chiffrement et déchiffrement du challenge

Lors de la connexion, le serveur génère un challenge aléatoire, le chiffre avec la clé publique d’Alice et l’envoie. Seule Alice, possédant la clé privée correspondante, peut déchiffrer ce challenge et prouver son identité. Aucun secret ne transite sur le réseau.

L’algorithme RSA avec une longueur de clé de 4096 bits est aujourd’hui le standard recommandé. L’algorithme Ed25519 est une alternative moderne encore plus performante et tout aussi sécurisée.

Guide pas à pas : configurer l’authentification SSH par clé publique

Voici la procédure complète pour sécuriser l’accès SSH à votre VPS depuis une machine Linux (ou macOS). Les utilisateurs Windows peuvent utiliser PuTTYgen ou le sous-système WSL2.

1. Générer la paire de clés RSA sur votre machine locale

Ouvrez un terminal et exécutez la commande suivante :

ssh-keygen -t rsa -b 4096

Options expliquées :

- -t rsa : algorithme de chiffrement RSA, largement supporté.

- -b 4096 : longueur de clé de 4096 bits (le minimum recommandé en 2026 est 3072 bits ; 4096 offre une marge confortable).

Le programme vous demande d’abord où stocker les clés (par défaut ~/.ssh/id_rsa) :

Enter file in which to save the key (/home/bertrand/.ssh/id_rsa):

Ensuite, il propose d’ajouter une passphrase — un mot de passe local qui protège votre clé privée si votre machine est compromise. Pour une connexion manuelle sécurisée, activez-la. Pour des scripts automatisés (déploiement CI/CD, cron), laissez-la vide.

Enter passphrase (empty for no passphrase):

Résultat de la génération :

Your identification has been saved in /home/bertrand/.ssh/id_rsa. Your public key has been saved in /home/bertrand/.ssh/id_rsa.pub. The key fingerprint is: 4a:dd:0a:c6:35:4e:3f:ed:27:38:8c:74:44:4d:93:67 demo@a

Vos deux fichiers dans /home/bertrand/.ssh/ :

-rw------- id_rsa (clé privée — ne jamais partager) -rw-r--r-- id_rsa.pub (clé publique — à déposer sur le serveur)

2. Copier la clé publique sur votre VPS

La commande ssh-copy-id automatise le dépôt de la clé publique dans le fichier /root/.ssh/authorized_keys du serveur :

ssh-copy-id root@<ip_du_vps>

Si ssh-copy-id n’est pas disponible, vous pouvez copier manuellement :

cat ~/.ssh/id_rsa.pub | ssh root@<ip_du_vps> "mkdir -p ~/.ssh && cat >> ~/.ssh/authorized_keys"

3. Se connecter avec la clé privée

Une fois la clé déposée, connectez-vous en spécifiant votre clé privée :

ssh -i /home/bertrand/.ssh/id_rsa root@<ip_du_vps>

Vérifiez que le port SSH est bien ouvert dans le pare-feu de votre VPS (règle iptables ou ufw allow 22 selon votre configuration).

4. Désactiver l’authentification par mot de passe (étape cruciale)

Une fois la connexion par clé validée, désactivez définitivement l’accès par mot de passe pour éliminer toute surface d’attaque. Éditez /etc/ssh/sshd_config :

PasswordAuthentication no PermitRootLogin prohibit-password PubkeyAuthentication yes

Rechargez le service SSH : systemctl reload sshd. À partir de ce moment, seuls les détenteurs d’une clé privée autorisée peuvent se connecter.

Pour aller encore plus loin dans la sécurisation de votre infrastructure, consultez notre guide sur comment bien choisir son serveur dédié en 2026, qui couvre les critères de sécurité à évaluer avant toute mise en production.

Bonnes pratiques de sécurité SSH en 2026 : ce qu’il ne faut pas négliger

Configurer les clés SSH est une excellente base, mais la sécurité d’un serveur est un processus continu. Voici les mesures complémentaires recommandées :

Tableau récapitulatif des bonnes pratiques

| Mesure | Priorité | Impact sécurité |

|---|---|---|

| Clé RSA 4096 bits ou Ed25519 | Indispensable | Élimine les bruteforce |

| Désactiver PasswordAuthentication | Indispensable | Supprime le vecteur principal d’attaque |

| Changer le port SSH (ex. 2222) | Recommandé | Réduit le bruit des scans automatiques |

| Fail2ban sur le port SSH | Recommandé | Bloque les IPs après N tentatives échouées |

| Passphrase sur la clé privée | Conseillé | Protège en cas de vol de la machine locale |

| Mise à jour régulière d’OpenSSH | Indispensable | Corrige les vulnérabilités connues |

Si vous gérez plusieurs environnements (dev, staging, production), pensez également à maintenir vos systèmes d’exploitation à jour. LWS propose des templates VPS avec Debian 13 et Ubuntu 24.04, qui intègrent les dernières corrections de sécurité d’OpenSSH.

FAQ : questions fréquentes sur SSH et la sécurité VPS

Peut-on utiliser plusieurs clés publiques sur un même serveur ?

Oui. Le fichier ~/.ssh/authorized_keys accepte une clé par ligne. Vous pouvez donc autoriser plusieurs administrateurs avec leurs propres clés, et révoquer l’accès d’un utilisateur en supprimant simplement sa ligne.

Que faire si je perds ma clé privée ?

Vous perdez l’accès SSH par clé. Sur un VPS LWS, vous pouvez accéder à votre serveur via la console KVM disponible dans votre espace client pour réinitialiser la configuration SSH.

Ed25519 vs RSA 4096 : lequel choisir ?

Ed25519 est plus rapide, génère des clés plus courtes et offre une sécurité équivalente. Il est recommandé pour les nouveaux déploiements. RSA 4096 reste parfaitement valide et plus compatible avec les anciens systèmes.

Notre équipe technique peut vous aider à sécuriser l’accès à votre serveur dédié VPS par chiffrement asymétrique. N’hésitez pas à nous contacter !